Toll-free: 3008-3088

Popular Products

(USED) Fortinet Fortigate 100F - with 3 Years UTP License

- HKD 49,999.00

HKD 52,500.00- HKD 49,999.00

- Unit price

- / per

(SALE) JUNIPER EX3400-48T Switch (Brand New In Box)

- HKD 3,000.00

HKD 6,000.00- HKD 3,000.00

- Unit price

- / per

(NOUVEAU PARALLÈLE) Carte graphique NVIDIA RTX 4090 48 Go GDDR6 256 bits *BLOWER EDITION*

- HKD 23,000.00

HKD 24,500.00- HKD 23,000.00

- Unit price

- / per

Popular Products

(USED) Fortinet Fortigate 100F - with 3 Years UTP License

- HKD 49,999.00

HKD 52,500.00- HKD 49,999.00

- Unit price

- / per

(SALE) JUNIPER EX3400-48T Switch (Brand New In Box)

- HKD 3,000.00

HKD 6,000.00- HKD 3,000.00

- Unit price

- / per

(NOUVEAU PARALLÈLE) Carte graphique NVIDIA RTX 4090 48 Go GDDR6 256 bits *BLOWER EDITION*

- HKD 23,000.00

HKD 24,500.00- HKD 23,000.00

- Unit price

- / per

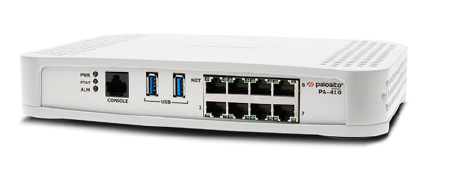

(<tc>NOUVELLE</tc> ) PALO ALTO PAN-PA-410-PRO-3YR Palo Alto Networks PA-410, Débit du pare-feu : 2,4 Gbit/s ; Débit de la prévention des menaces : 1,0 Gbit/s<tc>$</tc><tc>$</tc>

- HKD 0.00

- HKD 0.00

- Unit price

- / per

Couldn't load pickup availability

Free Shipping

Free standard shipping on orders over $99

Estimated to be delivered on 12/01/2022 - 15/10/2022.

Free Returns

You may return most new, unopened items within 30 days of delivery for a full refund. We'll also pay the return shipping costs if the return is a result of our error (you received an incorrect or defective item, etc.).

You should expect to receive your refund within four weeks of giving your package to the return shipper, however, in many cases you will receive a refund more quickly. This time period includes the transit time for us to receive your return from the shipper (5 to 10 business days), the time it takes us to process your return once we receive it (3 to 5 business days), and the time it takes your bank to process our refund request (5 to 10 business days).

If you need to return an item, simply login to your account, view the order using the "Complete Orders" link under the My Account menu and click the Return Item(s) button. We'll notify you via e-mail of your refund once we've received and processed the returned item.

Built And Shipped Within 5 - 7 Bussiness Days

Lorem ipsum dolor sit amet, consectetur adipiscing elit, sed do eiusmod tempor incididunt ut labore et dolore magna aliqua. Ut enim ad minim veniam, quis nostrud exercitation ullamco laboris nisi ut aliquip ex ea commodo consequat. Duis aute irure dolor in reprehenderit in voluptate velit esse cillum dolore eu fugiat nulla pariatur. Excepteur sint occaecat cupidatat non proident, sunt in culpa qui officia deserunt mollit anim id est laborum.

(NOUVELLE ) PALO ALTO PAN-PA-410-PRO-3YR Palo Alto Networks PA-410, Débit du pare-feu : 2,4 Gbit/s ; Débit de la prévention des menaces : 1,0 Gbit/s

Aperçu

La série de pare-feu nouvelle génération PA-400 de Palo Alto Networks, comprenant les modèles PA410, PA-415, PA-440, PA-445, PA-450 et PA-460, apporte des fonctionnalités NGFW optimisées par ML aux succursales d'entreprise distribuées, aux points de vente au détail et aux entreprises de taille moyenne.

Le premier pare-feu nouvelle génération basé sur le ML au monde vous permet de prévenir les menaces inconnues, de voir et de sécuriser tout, y compris l'Internet des objets (IoT), et de réduire les erreurs grâce à des recommandations de politiques automatiques.

Points forts

- Premier NGFW au monde basé sur ML

- Dix fois leader dans le Magic Quadrant de Gartner pour les pare-feu réseau

- Leader dans le rapport Forrester Wave : pare-feu d'entreprise, T4 2022

- Score d'efficacité de sécurité le plus élevé dans le rapport de test NGFW 2019 de NSS Labs, avec 100 % des évasions bloquées

- Couvre une gamme de besoins de performances pour l'entreprise distribuée avec une large gamme

- Offre la sécurité dans un format de bureau

- Étend la visibilité et la sécurité à tous les appareils, y compris les appareils IoT non gérés, sans qu'il soit nécessaire de déployer des capteurs supplémentaires

- Prend en charge la haute disponibilité avec les modes actif/actif et actif/passif

- Offre des performances prévisibles avec des services de sécurité

- Dispose d'une conception silencieuse et sans ventilateur avec une alimentation redondante en option pour les succursales et les bureaux à domicile

- Simplifie le déploiement d'un grand nombre de pare-feu avec l'option Zero Touch Provisioning (ZTP)

- Prend en charge l'administration centralisée avec la gestion de la sécurité du réseau Panorama

L'élément de contrôle de la série PA-400 est PAN-OS® , le même logiciel qui exécute tous les NGFW de Palo Alto Networks. PAN-OS classe nativement tout le trafic, y compris les applications, les menaces et le contenu, puis associe ce trafic à l'utilisateur, quel que soit son emplacement ou le type d'appareil. L'application, le contenu et l'utilisateur, en d'autres termes, les éléments qui gèrent votre entreprise, servent ensuite de base à vos politiques de sécurité, ce qui se traduit par une amélioration de la posture de sécurité et une réduction des temps de réponse aux incidents.

Pare-feu nouvelle génération basé sur le ML

- Intègre l'apprentissage automatique (ML) au cœur du pare-feu pour fournir une prévention des attaques sans signature en ligne pour les attaques basées sur des fichiers tout en identifiant et en arrêtant immédiatement les tentatives de phishing jamais vues auparavant.

- Exploite les processus ML basés sur le cloud pour renvoyer les signatures et instructions sans délai au NGFW.

- Utilise l'analyse comportementale pour détecter les appareils IoT et faire des recommandations de politique dans le cadre d'un service fourni dans le cloud et intégré nativement sur le NGFW.

- Automatise les recommandations de politiques qui permettent de gagner du temps et de réduire les risques d’erreur humaine.

Identifie et catégorise toutes les applications, sur tous les ports, à tout moment, avec une inspection complète de la couche 7

- Identifie les applications traversant votre réseau indépendamment du port, du protocole, des techniques d'évasion ou du cryptage (TLS/SSL).

- Utilise l'application, et non le port, comme base pour toutes vos décisions de politique d'activation sécurisée : autoriser, refuser, planifier, inspecter et appliquer la gestion du trafic.

- Offre la possibilité de créer un App-ID personnalisé™ balises pour applications propriétaires ou demandez le développement d'App-ID pour de nouvelles applications auprès de Palo Alto Networks.

- Identifie toutes les données de charge utile au sein d'une application (par exemple, les fichiers et les modèles de données) pour bloquer les fichiers malveillants et contrecarrer les tentatives d'exfiltration.

- Crée des rapports d'utilisation d'applications standard et personnalisés, y compris des rapports de logiciel en tant que service (SaaS) qui fournissent un aperçu de tout le trafic SaaS autorisé et non autorisé sur votre réseau.

- Permet une migration sécurisée des ensembles de règles de couche 4 hérités vers des règles basées sur l'ID d'application avec Policy Optimizer intégré, vous offrant ainsi un ensemble de règles plus sécurisé et plus facile à gérer.

Offre une gestion et une visibilité centralisées

- Bénéficiez d'une gestion, d'une configuration et d'une visibilité centralisées pour plusieurs NGFW Palo Alto Networks distribués (quel que soit l'emplacement ou l'échelle) via la gestion de la sécurité du réseau Panorama, dans une interface utilisateur unifiée.

- Simplifie le partage de configuration via Panorama avec des modèles et des groupes de périphériques et adapte la collecte de journaux à mesure que les besoins de journalisation augmentent. Les PA-410, PA-415, PA-440, PA-445, PA-450 et PA-460 permettent d'exporter les journaux de session vers Panorama et Cortex Data Lake. Les PA-415, PA-440, PA-445, PA-450 et PA-460 prennent également en charge la journalisation de session sur box.

- Permet aux utilisateurs, via l'Application Command Center (ACC), d'obtenir une visibilité approfondie et des informations complètes sur le trafic réseau et les menaces.

Optimisez votre investissement en sécurité et évitez les perturbations de votre activité grâce à AIOps

- AIOps for NGFW fournit en continu des recommandations de bonnes pratiques adaptées à votre déploiement unique pour renforcer votre posture de sécurité et tirer le meilleur parti de votre investissement en sécurité.

- Prédit de manière intelligente les problèmes de santé, de performances et de capacité du pare-feu en s'appuyant sur le ML alimenté par des données de télémétrie avancées. Il fournit également des informations exploitables pour résoudre les perturbations prévues.

Active la fonctionnalité SD-WAN

- Vous permet d'adopter facilement le SD-WAN en l'activant simplement sur vos pare-feu existants.

- Vous permet de mettre en œuvre en toute sécurité le SD-WAN, qui est nativement intégré à notre sécurité de pointe.

- Offre une expérience utilisateur finale exceptionnelle en minimisant la latence, la gigue et la perte de paquets.

Empêche les activités malveillantes dissimulées dans le trafic crypté

- Inspecte et applique la politique au trafic chiffré TLS/SSL, entrant et sortant, y compris pour le trafic qui utilise TLS 1.3 et HTTP/2.

- Offre une visibilité riche sur le trafic TLS, comme la quantité de trafic chiffré, les versions TLS/SSL, les suites de chiffrement, etc., sans déchiffrement.

- Permet de contrôler l’utilisation des protocoles TLS hérités, des chiffrements non sécurisés et des certificats mal configurés pour atténuer les risques.

- Facilite le déploiement du décryptage et vous permet d'utiliser des journaux intégrés pour résoudre les problèmes, tels que les applications avec des certificats épinglés.

- Vous permet d'activer ou de désactiver le décryptage de manière flexible en fonction de la catégorie d'URL, de la zone source et de destination, de l'adresse, de l'utilisateur, du groupe d'utilisateurs, de l'appareil et du port, à des fins de confidentialité et de conformité.

- Vous permet de créer une copie du trafic déchiffré à partir du pare-feu (c'est-à-dire la mise en miroir du déchiffrement) et de l'envoyer aux outils de collecte de trafic à des fins d'analyse médico-légale, historiques ou de prévention de la perte de données (DLP).

- Vous permet de transférer intelligemment tout le trafic (TLS déchiffré, TLS non déchiffré et non TLS) vers des outils de sécurité tiers avec Network Packet Broker, d'optimiser les performances de votre réseau et de réduire les dépenses d'exploitation.

Renforce la sécurité des utilisateurs à n'importe quel endroit, sur n'importe quel appareil, tout en adaptant la politique en fonction de l'activité de l'utilisateur

- Permet la visibilité, les politiques de sécurité, les rapports et l'analyse médico-légale en fonction des utilisateurs et des groupes, et pas seulement des adresses IP.

- S'intègre facilement à une large gamme de référentiels pour exploiter les informations utilisateur : contrôleurs LAN sans fil, VPN, serveurs d'annuaire, SIEM, proxys, etc.

- Vous permet de définir des groupes d'utilisateurs dynamiques (DUG) sur le pare-feu pour effectuer des actions de sécurité limitées dans le temps sans attendre que les modifications soient appliquées aux répertoires des utilisateurs.

- Applique des politiques cohérentes indépendamment de l'emplacement des utilisateurs (bureau, domicile, voyage, etc.) et des appareils (iOS et Android)® appareils mobiles, macOS® , Fenêtres® , Ordinateurs de bureau et ordinateurs portables Linux ; Citrix et Microsoft VDI et Terminal Servers).

- Empêche la fuite des informations d'identification de l'entreprise vers des sites Web tiers et empêche la réutilisation des informations d'identification volées en activant l'authentification multifacteur (MFA) au niveau de la couche réseau pour n'importe quelle application sans aucune modification d'application.

- Fournit des actions de sécurité dynamiques basées sur le comportement de l'utilisateur pour restreindre les utilisateurs suspects ou malveillants.

- Authentifiez et autorisez de manière cohérente vos utilisateurs, quel que soit leur emplacement et l'endroit où se trouvent les magasins d'identité des utilisateurs, pour évoluer rapidement vers une posture de sécurité Zero Trust avec Cloud Identity Engine, une toute nouvelle architecture basée sur le cloud pour la sécurité basée sur l'identité.

Offre une approche unique du traitement des paquets avec une architecture à passage unique

- Effectue la mise en réseau, la recherche de politiques, le décodage des applications et la correspondance des signatures, pour toutes les menaces et tous les contenus, en un seul passage. Cela réduit considérablement la charge de traitement nécessaire pour exécuter plusieurs fonctions dans un seul périphérique de sécurité.

- Évite l'introduction de la latence en analysant le trafic pour toutes les signatures en un seul passage, en utilisant une correspondance de signature uniforme basée sur le flux.

- Permet des performances cohérentes et prévisibles lorsque les abonnements de sécurité sont activés. (Dans le tableau 1, le « débit de prévention des menaces » est mesuré avec plusieurs abonnements activés.)

Détectez et prévenez les menaces avancées grâce aux services de sécurité fournis dans le cloud

Les cyberattaques sophistiquées d'aujourd'hui peuvent engendrer 45 000 variantes en 30 minutes en utilisant plusieurs vecteurs de menace et des techniques avancées pour diffuser des charges utiles malveillantes. La sécurité cloisonnée traditionnelle pose des problèmes aux entreprises en introduisant des failles de sécurité, en augmentant les frais généraux des équipes de sécurité et en entravant la productivité de l'entreprise avec un accès et une visibilité incohérents.

Intégrés de manière transparente à nos pare-feu de nouvelle génération leaders du secteur, nos services de sécurité fournis dans le cloud utilisent l'effet réseau de 80 000 clients pour coordonner instantanément les renseignements et protéger contre toutes les menaces sur tous les vecteurs. Éliminez les lacunes de couverture sur vos sites et profitez de la meilleure sécurité de sa catégorie, fournie de manière cohérente sur une plate-forme pour rester à l'abri des menaces les plus avancées et les plus évasives

- Prévention avancée des menaces : Arrêtez les exploits connus, les logiciels malveillants, les URL malveillantes, les logiciels espions et les commandes et contrôles (C2) avec 96 % de prévention du C2 basé sur le Web de Cobalt Strike et 48 % de C2 inconnu détecté en plus que la solution de prévention des intrusions (IPS) leader du secteur.

- Prévention des logiciels malveillants WildFire : Assurez la sécurité de vos fichiers en détectant et en prévenant automatiquement les logiciels malveillants inconnus 180 fois plus rapidement grâce au plus grand moteur de veille sur les menaces et de prévention des logiciels malveillants du secteur.

- Filtrage d'URL avancé : Activez un accès sécurisé à Internet avec la première prévention en temps réel du secteur des sites Web connus et inconnus, arrêtant 76 % des URL malveillantes 24 heures avant les autres fournisseurs.

- Sécurité DNS : Bénéficiez de 40 % de couverture supplémentaire contre les attaques DNS et perturbez les 80 % d'attaques qui utilisent le DNS pour le commandement et le contrôle et le vol de données sans nécessiter de modifications de votre infrastructure.

- DLP d'entreprise : Réduisez le risque de violation de données, arrêtez les transferts de données non conformes aux politiques et assurez la conformité de manière cohérente dans toute votre entreprise avec une couverture 2 fois supérieure de toute DLP d'entreprise fournie dans le cloud.

- Sécurité SaaS : Gardez une longueur d'avance sur l'explosion du SaaS avec le seul CASB de nouvelle génération du secteur qui permet de voir et de sécuriser automatiquement toutes les applications sur tous les protocoles

- Sécurité IoT : Protégez chaque « chose » et mettez en œuvre la sécurité des appareils Zero Trust 20 fois plus rapidement avec la sécurité la plus intelligente du secteur pour les appareils intelligents.

Caractéristiques

| Réseaux Palo Alto PA-410 , Débit du pare-feu : 2,4 Gbit/s ; Débit de la prévention des menaces : 1,0 Gbit/s ; Débit VPN IPsec : 1,6 Gbit/s ; Sessions max. : 200 000 ; Nouvelles sessions/s : 39 000 ; 8 ports RJ45 10/100/1000 ; 1 port de gestion 10/100/1000 ; 1 port de console RJ45 ; 1 port USB ; 1 port de console micro USB ; Stockage : 128 Go eMMC , Taille : 8,83" x 8,07" x 8,07", comprend : Abonnement Basic Threat Prevent pour 3 ans : 1. PAN-PA-410-TP-3YR: Abonnement prévention des menaces, 3 ans 2. PAN-PA-410-ADVURL-3YR: Abonnement au filtrage d'URL avancé, 3 ans 3. PAN-PA-410-WF-3YR: Abonnement WildFire, 3 ans 4. PAN-PA-410-DNS-3YR :Abonnement DNS Security, 3 ans 5.PAN-PA-410-SDWAN-3 ans :Abonnement SD-WAN, 3 ans Assistance Premium 7x24 activée par nos partenaires pendant 3 ans : PAN-SVC-BKLN-410-3YR: Support premium activé par les partenaires, 3 ans (assistance à distance par e-mail/téléphone 7j/7 24h/24, expédition RMA NBD, mise à niveau des correctifs et du micrologiciel) |

Documentation:

Fiche technique de présentation du pare-feu Palo Alto Networks (PDF).

Fiche technique des spécifications de la série PA-400 de Palo Alto Networks (PDF).

Nam tempus turpis at metus scelerisque placerat nulla deumantos solicitud felis. Pellentesque diam dolor, elementum etos lobortis des mollis ut risus. Sedcus faucibus an sullamcorper mattis drostique des commodo pharetras loremos.Donec pretium egestas sapien et mollis. Pellentesque diam dolor cosmopolis etos lobortis.

- Comodous:

- Comodous in tempor ullamcorper miaculis

- Mattis laoreet:

- Pellentesque vitae neque mollis urna mattis laoreet.

- Divamus de ametos:

- Divamus sit amet purus justo.

- Molestie:

- Proin molestie egestas orci ac suscipit risus posuere loremous

Returns Policy

You may return most new, unopened items within 30 days of delivery for a full refund. We'll also pay the return shipping costs if the return is a result of our error (you received an incorrect or defective item, etc.).

You should expect to receive your refund within four weeks of giving your package to the return shipper, however, in many cases you will receive a refund more quickly. This time period includes the transit time for us to receive your return from the shipper (5 to 10 business days), the time it takes us to process your return once we receive it (3 to 5 business days), and the time it takes your bank to process our refund request (5 to 10 business days).

If you need to return an item, simply login to your account, view the order using the "Complete Orders" link under the My Account menu and click the Return Item(s) button. We'll notify you via e-mail of your refund once we've received and processed the returned item.

Shipping

We can ship to virtually any address in the world. Note that there are restrictions on some products, and some products cannot be shipped to international destinations.

When you place an order, we will estimate shipping and delivery dates for you based on the availability of your items and the shipping options you choose. Depending on the shipping provider you choose, shipping date estimates may appear on the shipping quotes page.

Please also note that the shipping rates for many items we sell are weight-based. The weight of any such item can be found on its detail page. To reflect the policies of the shipping companies we use, all weights will be rounded up to the next full pound.

| Drostique | Nam tempus turpis at metus scelerisque placerat nulla deumantos |

| Pharetro Lorem | Pellentesque diam dolor elementum etos lobortis des mollis |

| Milancelos | Donec pretium egestas sapien et mollis |

| Pellentesque | Sedcus faucibus an sullamcorper mattis drostique des commodo pharetras |

| Proin Molestie | Pellentesque diam dolor elementum etos lobortis des mollis |

| Cosmopolis | Donec pretium egestas sapien et mollis |

Related Products

Recently Viewed Products

- Choosing a selection results in a full page refresh.